Cloud security: cómo proteger los datos críticos

Optimizar la cloud security se halla una vez más en el foco, en un momento en el que la ciberseguridad se alza como una de las preocupaciones clave para las organizaciones.

Los beneficios de los entornos cloud son bien conocidos y están detrás de la migración masiva de datos y sistemas hacia este tipo de arquitectura.

Sin embargo, los avances constantes en el ámbito cloud sumados a la creciente amenaza del cibercrimen implican un necesario cambio de paradigma en el modo de abordar el cloud security.

Prevención proactiva, capacidades de respuesta rápidas y eficaces y flexibilidad para adaptarse a amenazas cambiantes y en evolución son solo algunos de los puntos clave para reenfocar los esfuerzos de seguridad en la nube hoy. Al otro lado de una seguridad en la nube robusta se halla la extensión de la ciberresiliencia en cualquier organización.

Se calcula que las empresas más punteras a nivel global ya dedican un 11% de sus presupuestos a la ciberseguridad, de acuerdo a la consultora McKinsey. No obstante, esta inversión debe estar focalizada en las necesidades específicas de la organización: si se cuenta con entornos en la nube, es preciso activar protocolos de cloud security específicos y adaptados a la realidad actual. Te contamos por qué y cómo hacerlo.

Seguridad en la nube: definición

El concepto cloud security se refiere a las prácticas, políticas y tecnologías que se aplican para proteger los entornos de computación en la nube frente a las amenazas concretas a las que se enfrentan.

Con el surgimiento del cloud computing, muchas empresas han optado por cambiar y adaptar sus modelos de negocios. La consolidación de la adopción del cloud ha supuesto un cambio de paradigma tecnológico desde hace más de 10 años convirtiéndose en un activo fundamental del mundo digital. Es un modelo que permite a las organizaciones acceso a recursos informáticos (datos, aplicaciones, sistemas…) que residen en servidores remotos, ofrecidos por proveedores cloud.

A través de una plataforma en la nube y conexión a internet, las organizaciones pueden hacer uso de estos recursos sin tener que invertir en sus propios servidores físicos o infraestructuras. Esto permite altos niveles de flexibilidad y agilidad en el acceso a recursos con menores costes, entre otras ventajas.

Con la adopción del cloud, el cloud security deja de ser un nice-to-have para convertirse en una necesidad.

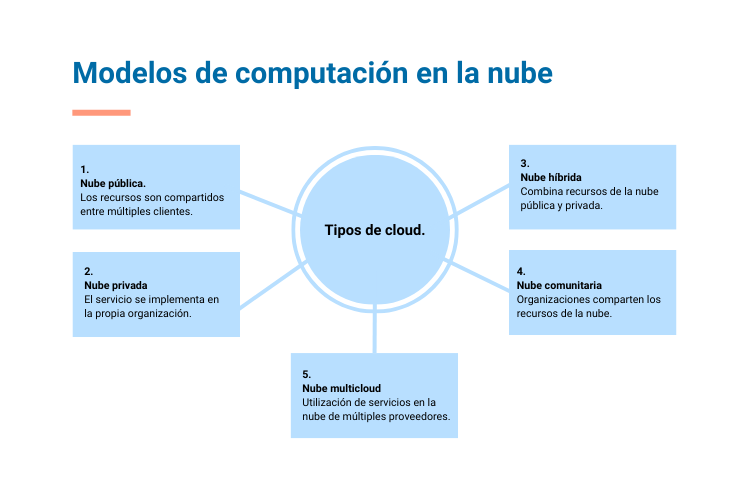

Tipos de cloud

Existen diferentes modelos de computación en la nube. Al momento de elegir uno se debe tener en cuenta: las inversiones TI existentes, los requisitos empresariales y los resultados que se esperan obtener.

- Nube pública: en este modelo, los proveedores de servicios en la nube ofrecen recursos que son compartidos entre múltiples clientes.

- Nube privada: se implementan y gestionan servicios en la nube dentro de la propia infraestructura de una organización, ya sea en sus propias instalaciones o en un centro de datos de terceros. Se trata de un modelo que ofrece mayor control y seguridad, pero suele requerir una inversión inicial mayor.

- Nube híbrida: combina recursos de nube pública y privada, permitiendo a las organizaciones aprovechar las ventajas de ambos modelos.

- Nube comunitaria: implica la colaboración entre varias organizaciones para compartir los recursos en la nube. Generalmente se trata de organizaciones con intereses comunes (por ejemplo, requisitos normativos o de seguridad específicos).

- Nube multicloud: en este caso, una misma organización utiliza servicios en la nube de múltiples proveedores para satisfacer sus necesidades, aprovechando esta flexibilidad para diferentes cargas de trabajo o usar diversos tipos de cloud.

¿Por qué las empresas deben contar con seguridad en el cloud?

Algunas características de los entornos cloud implican la necesidad de protección específica y hecha a medida para este tipo de infraestructura:

- Su alto dinamismo y escalabilidad implican una infraestructura altamente compleja donde el perímetro de seguridad se amplía constantemente y queda fácilmente difuminado. Las políticas de ciberseguridad convencionales o para modelos on-premise no logran el blindaje necesario.

- En vistas a mejorar su oferta, los proveedores de servicios cloud proponen innovación constante en sus servicios. Las políticas de cloud security deben responder acorde a esta constante actualización.

- El hecho de que parte de la infraestructura esté en remoto implica una potencial falta de visibilidad que debe ser contrarrestada con una colaboración constante con los proveedores, entre otras medidas.

- A menudo las organizaciones terminan contando con estructuras híbridas que incorporan entornos nube y on-premise. Resulta indispensable que cualquier esfuerzo de seguridad en la nube tenga esto en cuenta.

Si bien estas características resaltan la necesidad de una protección específica en lo que se refiere a cloud security, es preciso comprender que esto no implica que los entornos cloud sean más inseguros que otros. Los potenciales problemas de seguridad no se hallan en la tecnología en sí, si no en las políticas de protección inadecuadas, es decir, las que no tengan en cuenta las idiosincrasias de este tipo de entornos.

En este sentido, aspectos como configuraciones correctas y el control en las políticas de acceso a recursos se encuentran en el centro de los protocolos de cloud security, como veremos más abajo.

Predicciones de seguridad en la nube

El Cloud Security Report de 2023 de Checkpoint desveló que alrededor del 40% de las empresas ya cuentan con al menos la mitad de su cargas en nubes públicas. Además, el informe confirmó la importancia creciente de las estrategias multi-cloud y, en general, el auge de la preocupación sobre el cloud security.

Estas tendencias coinciden además con algunas de las predicciones más importantes para los próximos años en materia de seguridad en la nube:

- Se espera que en 2024 las empresas continúen teniendo dificultades en medir los riesgos cibernéticos en sus entornos en la nube (Gartner)

- El 90% de las empresas que no tengan visibilidad y control sobre su uso de nubes públicas estarán compartiendo datos sensibles en los próximos años (Gartner)

- El 99% de los fallos de seguridad en la nube serán culpa de los usuarios (y no de los proveedores) aún en 2025 (Gartner)

- Se espera un avance imparable hacia infraestructuras híbridas más complejas, donde las aplicaciones in-house se conecten con servicios multicloud, y los usuarios accediendo a altas velocidades y desde multitud de dispositivos (Security Artwork)

¿Cómo proteger el cloud?

1. Estrategia empresarial de seguridad del cloud

Como hemos visto más arriba, resulta imprescindible que las organizaciones adopten la cloud security como parte de sus estrategias prioritarias.

Frente a los entornos cloud se alzan amenazas como accesos no autorizados y robos de datos que pueden poner en jaque a cualquier empresa, sumándose a las importantes pérdidas a nivel reputacional que supone un ciberataque. Ciberseguridad y continuidad del negocio están hoy más unidas que nunca, y los entornos cloud no son una excepción.

Solo las políticas robustas de cloud security garantizan la protección de los activos digitales de la organización a la par que permiten aprovechar todos los beneficios de la computación en la nube.

A su vez, se deben tener en cuenta los requisitos regulatorios que ya se dirigen específicamente a entornos cloud y que deben incorporarse a cualquier estrategia empresarial de seguridad en la nube.

Así, la estrategia de cloud security sienta las bases para evaluar los riesgos reales a los que se enfrenta la organización y desarrollar las políticas y procedimientos capaces de prestar protección.

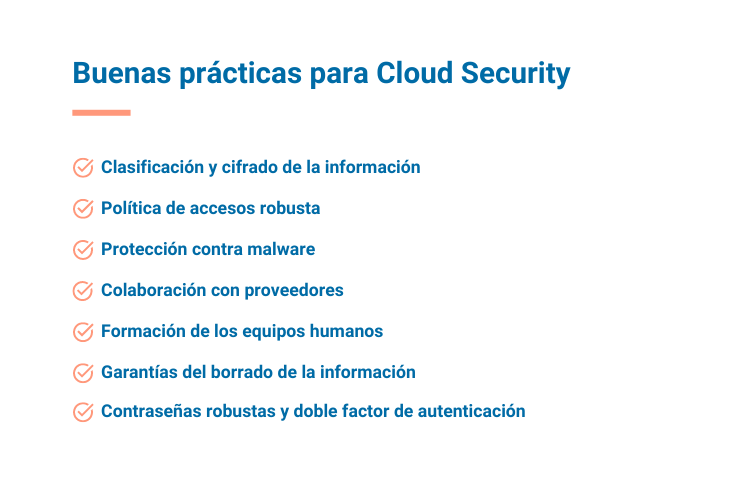

2. Buenas prácticas para Cloud Security

Aunque cada organización e infraestructura cuentan con particularidades que deben ser atendidas, las pautas básicas por las que guiar una estrategia de cloud security robusta incluyen:

- Clasificación de la información con que se cuenta según nivel de sensibilidad y cifrado acorde a esta clasificación

- Implementación de una política de permisos robusta, de modo que solo accedan a la información los usuarios estrictamente necesarios

- Protección contra malware, incluyendo herramientas para detección de ataques y defensa contra los mismos

- Colaboración con proveedores y conocimiento exhaustivo sobre las medidas con que cuentan. Los proveedores deben dar garantías sobre sus propias políticas de seguridad y sobre el cumplimiento normativo, incluyendo el Reglamento General de Protección de Datos. Es recomendable además establecer acuerdos a nivel de servicio que describan requisitos para el proveedor

- Mecanismos para copias de seguridad y resiliencia

- Garantías en el borrado de la información

- Formación a los equipos humanos en el uso correcto de los servicios cloud

- Establecimiento de contraseñas robustas y doble factor de autenticación

Un vistazo a estos aspectos desvela el carácter multifacético de una estrategia de cloud security que aspire a ser verdaderamente efectiva.

A su vez, resulta particularmente importante tener en cuenta que, siguiendo cifras de Gartner, el 99% de los fallos de seguridad en la nube tienen en origen un error por parte de los usuarios.

Por un lado, es cierto que la seguridad en la nube debe necesariamente incorporar la colaboración con los proveedores, que deben ser de total confianza. Destacan aquí los modelos de responsabilidad compartida, en la que se reconocen las obligaciones diferenciadas de usuarios y proveedores en lo que a cloud security se refiere.

El objetivo es alcanzar una sinergia entre ambos actores de modo que las políticas de seguridad conjuntas consigan un verdadero blindaje.

Por parte de las organizaciones usuarias de servicios de cloud, hay un gran peso en la seguridad cloud que recae en sus hombros.

En este sentido, desde S2 Grupo destacamos dos de las estrategias clave capaces de sentar los pilares fundamentales para la seguridad en la nube efectiva.

- En primer lugar, las estrategias robustas parten de una auditoría de ciberseguridad avanzada. Esta herramienta se ocupa de revisar la situación de partida de las organizaciones, tanto en los entornos cloud que emplean como en el resto de infraestructuras.

Se trata de un primer paso fundamental teniendo en cuenta que a menudo los errores en seguridad suceden por una falta de visibilidad respecto a las necesidades. Tanto sobreestimar como subestimar los requisitos de gestión de seguridad puede ser peligroso. Por su parte, la auditoría de ciberseguridad establece las necesidades reales de protección y el perímetro a cubrir, además de hacer inventario específico de las potenciales amenazas a las que se enfrenta la organización.

En pocas palabras, las auditorías de ciberseguridad evidencian vulnerabilidades, un primer paso imprescindible para corregir errores y establecer políticas verdaderamente útiles.

Además, las auditorías son también instrumentales en garantizar el cumplimiento normativo, ofreciendo una fotografía realista del punto en que se halla la organización y los siguientes pasos a dar.

- Desarrollar la cultura de ciberseguridad en la organización es otra de las claves para garantizar una seguridad en la nube integral. Esta iniciativa reconoce la importancia clave de los equipos humanos para atajar las amenazas de los entornos en la nube y más allá, fomentando el uso seguro de cualquier herramienta informática.

Las iniciativas que impulsan la cultura de ciberseguridad deben adaptarse a las necesidades de cada empresa y ofrecer formación especializada. Se trata de dar visibilidad sobre las amenazas cibernéticas y el modus operandi de los cibercriminales a las personas que van a estar en contacto con los equipos informáticos. ¿El objetivo? Crear un escudo humano efectivo capaz de reconocer escenarios potencialmente peligrosos y fomentar un uso seguro de cualquier tecnología que pueda servir de puerta de entrada a un ciberataque.

Desde S2 Grupo, confiamos en nuestra metodología ProtectIT, capaz de ofrecer estrategias personalizadas para las organizaciones que buscan mejorar su ciberresiliencia y cultura de la ciberseguridad. Para ello, ponemos en marcha estrategias integrales que incluyen formaciones presenciales y herramientas aplicables a corto, medio y largo plazo.

Vistas las particularidades de los entornos en la nube, queda patente la necesidad de desarrollar estrategias específicas para el cloud security que, además, enlacen sin fisuras con el resto de procedimientos de ciberseguridad para otro tipo de infraestructuras.

En este sentido, la ciberseguridad integral es sólo aquella capaz de enfrentarse a entornos cambiantes y altamente complejos como los que caracterizan el ecosistema digital actual. Por su parte, una estrategia de seguridad en la nube verdaderamente útil debe poder acercar la ciberseguridad al día a día de las empresas y los usuarios, pues una parte importante del blindaje recae en sus manos.

¿Quieres poner en marcha una estrategia de cloud security verdaderamente eficaz?

En S2 Grupo ayudamos a las empresas a establecer una cultura de ciberseguridad real a través de formaciones, además de desarrollar auditorías de ciberseguridad avanzada orientadas a los entornos en la nube, y más allá. Ponte en contacto con nosotros y descubre cómo podemos ayudarte.