Vulnerabilidad crítica en el centro de configuración de Cisco (APIC)

ANÁLISIS

La vulnerabilidad ha sido designada como CVE-2021-1577 y ha recibido una puntuación CVSS3 de 9.1 .[1]

Esta vulnerabilidad en la API del endpoint del Controlador de la Infraestructura de Políticas de Aplicación (Application Policy Infrastructure Controller - APIC y Cloud APIC) permitiría a un atacante no autenticado leer y escribir ficheros en el sistema afectado. Esto ocurre debido a un incorrecto control de acceso. [2]

El atacante podría explotar la vulnerabilidad utilizando una API específica del endpoint para subir un fichero al dispositivo afectado. Una explotación exitosa permitiría leer y escribir cualquier fichero de dicho dispositivo.

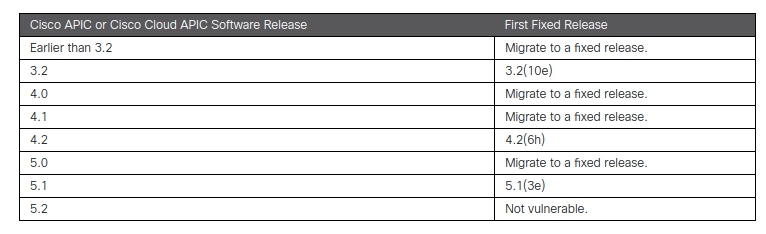

Cisco ya ha publicado actualizaciones de sofware que solventan la vulnerabilidad, para la cual no existen soluciones alternativas. A continuación se muestra un cuadro con las versiones afectadas y sus correspondientes versiones corregidas.

RECOMENDACIONES

Se recomienda actualizar a alguna de las versiones corregidas.

REFERENCIAS

[1] https://nvd.nist.gov/vuln/detail/CVE-2021-1577

[2] https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-capic-frw-Nt3RYxR2