SIEM en ciberseguridad: la herramienta para la detección de amenazas

El SIEM en ciberseguridad es una de las estrategias fundamentales para la construcción de un bastión de ciberdefensa verdaderamente eficaz y exhaustivo.

En un contexto en el que los ciberataques están alcanzando cifras récord, la implementación del SIEM en ciberseguridad y su integración en un SOC (centro de operaciones de seguridad) es clave para establecer medidas de protección eficaces. Analizamos por qué y qué aporta este tipo de herramientas a las capacidades de las organizaciones para protegerse de las ciberamenazas.

¿Qué es la gestión de eventos e información de seguridad (SIEM)?

El acrónimo SIEM responde a Security Information and Event Management o gestión de eventos e información de seguridad y supone una tecnología de gestión de eventos y datos de seguridad orientada a reconocer vulnerabilidades e iniciar respuestas ante posibles incidentes.

El SIEM en ciberseguridad aúna esfuerzos en gestión de la información de seguridad (SIM) y gestión de eventos de seguridad (SEM) para abordar la ciberseguridad desde una perspectiva global. A esta perspectiva se le ha unido, de forma adicional y más recientemente, el análisis de comportamiento de usuarios y entidades (UEBA). Esta función permite detectar actividades inusuales de usuarios o dispositivos, lo que ayuda a identificar posibles amenazas internas y externas que podrían pasar desapercibidas en un análisis basado solo en eventos.

El resultado es un tipo de herramienta que entiende la ciberseguridad de una forma integral, fundamental por tanto en el contexto actual.

Integrado en los centros de operaciones de seguridad (SOC), SIEM permite recoger, unificar y analizar grandes cantidades de datos relativos a la ciberseguridad y que proceden de diversas fuentes. A su vez, impulsa todos estos procesos gracias a la incorporación de IA y automatización, lo cual optimiza sus capacidades y vuelve los procesos más eficientes.

Así, el SIEM en ciberseguridad propone una metodología de trabajo para lograr el control total sobre qué está sucediendo en torno a la seguridad informática de una organización. En este sentido, destaca su capacidad de detección en tiempo real (e incluso preventivamente) de incidentes en base al análisis de patrones de comportamiento malicioso.

¿Cómo funciona SIEM en ciberseguridad?

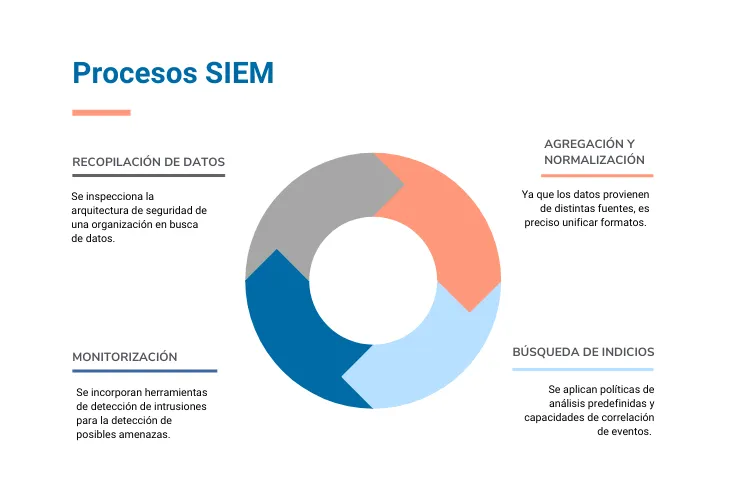

En el centro del SIEM en ciberseguridad se hallan los siguientes procesos:

- Recopilación de datos: se inspecciona la arquitectura de seguridad de una organización en busca de datos de una amplia variedad de fuentes (eventos, aplicaciones, usuarios…), para después reunir los datos en un único lugar. En este sentido, el software SIEM sienta también las bases para el cumplimiento de normativas como NIS2 de la Unión Europea y estándares como la ISO 27.001 o la PCI-DSS para el sector financiero que exigen generar registros exhaustivos sobre incidentes en seguridad.

- Agregación y normalización: ya que los datos provienen de diversas fuentes, es preciso agregarlos y normalizarlos en vistas a unificar formatos. Se crea así una base de datos que sea posible analizar en vistas a obtener visibilidad sobre incidentes de seguridad. Además, permite realizar correlaciones entre eventos de diferentes fuentes en tiempo real, facilitando una respuesta más rápida y precisa.

- Búsqueda de indicios: se aplican políticas de análisis predefinidas y capacidades de correlación de eventos. En este segundo caso entran en juego tecnología de IA y machine learning, que facilita la comprensión y análisis de patrones complejos mediante flujos de trabajo automatizados. Es aquí donde el SIEM en ciberseguridad muestra uno de sus atributos clave ya que, al automatizar flujos de trabajo manuales, permite acortar el tiempo medio hasta la detección de incidentes (MTTD) y el tiempo medio hasta la respuesta (MTTR).

- Monitoreo, alertas e informes: se incorporan herramientas de detección de intrusiones para la detección de posibles amenazas; en caso de identificarse un incidente, se notifica a los equipos de seguridad a través de alertas. Más allá de estas alertas, las herramientas SIEM incorporan paneles de control y visualizaciones de datos en las que obtener visibilidad de forma continua. Esta visibilidad facilita la prevención de incidentes, además de su mitigación, evitando que deriven en fallos de seguridad más graves. Igualmente, el software SIEM puede encargarse en este punto de generar informes de cumplimiento de reglamentos como el GDPR, tras recoger datos de seguridad a través de toda la arquitectura de seguridad de la organización.

Por qué utilizar un software SIEM

En pocas palabras, las herramientas SIEM permiten una visibilidad completa sobre la situación de la arquitectura de ciberseguridad de una organización. El énfasis debe ponerse en la exhaustividad de este análisis, gracias a que este tipo de herramienta aúna datos y registros de diferentes fuentes.

En un contexto en el que las arquitecturas de seguridad deben responder a infraestructuras cada vez más complejas (ciberseguridad en la nube, políticas de teletrabajo…), el software SIEM se vuelve fundamental para prevenir y responder a posibles incidentes.

En este sentido, es clave para acortar el tiempo medio hasta la detección de incidentes (MTTD) y el tiempo medio hasta la respuesta (MTTR), como ya hemos mencionado más arriba; además de proporcionar visibilidad no solo respecto a vulnerabilidades externas (malware, ataques DDoS…), sino también para frenar amenazas internas.

A su vez, el catálogo de datos recogido por plataformas SIEM en ciberseguridad es de alto valor para desarrollar capacidades de investigación de incidentes y ciberinteligencia; además de para facilitar el cumplimiento regulatorio y conformidad con estándares y normativas.

Beneficios de SIEM en ciberseguridad

Permite escalar esfuerzos de ciberseguridad

Integrado como parte de un SOC y gracias a sus capacidades de automatización, una tecnología integral para la protección en ciberseguridad permite a equipos relativamente pequeños abordar la arquitectura de seguridad completa y compleja que caracteriza a muchas organizaciones hoy en día. Permite, igualmente, abordar la ciberseguridad desde una variedad de enfoques y objetivos de seguridad diversos.

Otorga una visión global

El software SIEM ofrece una visión unificada del estado de seguridad a través de grandes volúmenes de datos recogidos de fuentes diversas.

Esto incluye también la visibilidad sobre los comportamientos de usuarios y dispositivos conectados a la red, lo cual es especialmente útil para las organizaciones donde el trabajo en remoto o las políticas Bring your own device están extendidas.

Igualmente, el SIEM en ciberseguridad es útil para detectar amenazas en registros archivados e inactivos en la red interna, que pueden ser más difíciles de descubrir.

Además, al incorporar las capacidades de tecnología de IA avanzada y machine learning, tecnologías que facilitan la comprensión y análisis de patrones complejos además de, mejorar la precisión en la detección de amenazas al reducir la tasa de falsos positivos, el software SIEM se orienta igualmente a detectar y mitigar amenazas avanzadas y también las desconocidas hasta ahora, pero cuyos patrones resultan sospechosos.

Reduce el impacto de los posibles incidentes

El SIEM en ciberseguridad detecta y bloquea amenazas a tiempo real, frenando posibles ataques y mitigando su impacto. Así, pueden ser configurados para bloquear comportamientos sospechosos, o integrarse con herramientas de respuesta automática o sistemas de seguridad más amplios (como SOAR) que permiten bloquear o aislar sistemas comprometidos de forma proactiva.

Equipos de seguridad más eficientes

Las herramientas SIEM fomentan un trabajo más eficiente de los equipos humanos gracias a la automatización y optimización de multitud de flujos de trabajo. Igualmente, permiten coordinar respuestas en caso de existir varios equipos, generando una plataforma unificada desde la que trabajar.

Apoyo al cumplimiento normativo

El software SIEM puede entenderse también en el contexto de la infraestructura de recopilación de registros, fundamental para el cumplimiento de algunas normativas de seguridad. Así, este tipo de herramientas simplifican las auditorías y los procesos de elaboración de informes. Todo ello de forma automatizada, lo cual agiliza la recopilación de datos y la generación de informes, reduciendo la necesidad de emplear recursos internos para garantizar el cumplimiento.

Visibilidad también para investigación de incidentes

Se sabe que más de tres cuartos de las organizaciones (el 77%) ha sido víctima de al menos un incidente de ciberseguridad en los últimos dos años, según cifras de Kaspersky. En este sentido, el software SIEM se orienta no solo a prevenir este tipo de incidentes, sino a permitir a las organizaciones aprender de ellos en caso de que tengan lugar.

En el contexto de la investigación digital forense, las herramientas SIEM permiten recopilar y analizar datos de registro, recreando posibles incidentes para después poner las medidas necesarias para evitar que vuelvan a ocurrir.

Se trata por tanto de acceder a dinámicas de mejora continua de procesos, donde la inteligencia en ciberseguridad se alía con los equipos humanos para aportar blindajes cada vez más efectivos.

Gloria: el SIEM de S2GRUPO que va un paso más allá

Desde S2GRUPO presentamos la solución GLORIA como plataforma SIEM que, a través de inteligencia avanzada, permite la detección de amenazas y su gestión eficaz.

Como solución global de ciberseguridad, se ocupa de monitorizar y recoger eventos, clasificarlos, identificar anomalías y gestionar las posibles amenazas en entornos IT y OT.

Todo ello a través de un cuadro de mando unificado que ofrece toda la información a tiempo real; y con la posibilidad de automatizar multitud de procesos que hasta ahora se realizaban de forma manual, mejorando significativamente la eficiencia de los equipos humanos.

Los siguientes son los cuatro pilares fundamentales en los que se basa el funcionamiento de GLORIA, el SIEM desarrollado por S2GRUPO:

- Vigilancia: a través del módulo especializado argos, GLORIA es capaz de monitorizar y recolectar eventos de seguridad en dos sentidos: por un lado, ofrece una serie de herramientas con carácter exhaustivo para la monitorización de seguridad, capacidad y disponibilidad; sistemas automáticos de análisis de vulnerabilidades, de control de la integridad de la información y de detección de rootkits o honeypots, entre otros; por el otro lado, argos ofrece una serie de conectores potentes que se ocupan de obtener registros de actividad de cualquier sistema o dispositivo del mundo IP.

- Inteligencia aplicada: en el corazón de las capacidades avanzadas de GLORIA se halla el módulo de inteligencia tritón. Usando técnicas de correlación compleja de eventos, este módulo es capaz de desarrollar eventos y clasificarlos, ordenando la información para después gestionarla. Una de sus fortalezas es su capacidad de adaptar su conjunto de reglas de correlación a las necesidades de cada entorno y SOC; a su vez, tritón es también indispensable para la detección de amenazas complejas, lo cual permite mitigar el impacto de las amenazas, automatizando los procesos de remediación.

- Gestión del Servicio: el módulo emas supone el núcleo de gestión de la plataforma desde el que se activa la Gestión del Servicio. Es en emas donde las alertas detectadas por tritón se almacenan, y son acompañadas en su ciclo de vida, desde la creación hasta su resolución. En esta tarea el módulo se apoya en una base de datos activos (CMDB) que recoge los activos que necesitan protección. Esta gestión de los incidentes de seguridad se lleva a cabo siguiendo los marcos de Acuerdos de Nivel de Servicio (SLA), además de los estándares de calidad y rigurosidad garantía en el trabajo de S2GRUPO.

- Cuadro de mando: el módulo hera se ocupa de presentar grandes volúmenes de datos complejos de forma clara y transparente. Para ello, se genera una interfaz en la que aparece un análisis en tiempo real de indicadores clave, y diversas opciones de visualización: interna (con variables como eficiencia, eficacia, riesgo y carga); y externa (para clientes, con cuadros personalizados en los que aparece la evolución de GLORIA y sus actividades).

Una plataforma de seguridad avanzada que se incorpora a nuestra iniciativa S2 Grupo CERT, nuestro Centro de Operaciones de Ciberseguridad de vanguardia, con procesos operativos 24 horas los 365 días del año y desde los que prestamos, de forma sindicada, servicios continuos de protección, detección y respuesta en ciberseguridad alrededor del mundo.

¿Quieres saber más sobre SIEM en ciberseguridad y cómo ayuda a las organizaciones en sus esfuerzos para blindarse en un contexto digital cada vez más complejo?

En S2GRUPO ayudamos a las organizaciones a escalar sus esfuerzos en ciberseguridad aunando tecnología de vanguardia y equipos humanos altamente especializados. Ponte en contacto con nosotros y descubre más sobre nuestra herramienta SIEM GLORIA y cómo incorporarla a tu organización.